来源:小编 更新:2024-09-26 11:36:10

用手机看

在网络安全领域,Widows系统日志分析是一项至关重要的技能。通过对系统日志的深入分析,我们可以及时发现潜在的安全威胁,快速响应网络安全事件。本文将详细介绍Widows系统日志分析的关键技巧与常用工具,帮助您更好地保护您的系统安全。

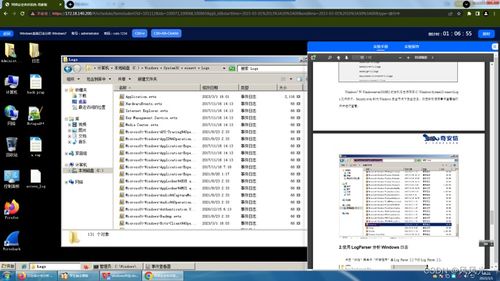

Widows系统日志主要包括以下三种类型:

系统日志:记录操作系统组件产生的事件,如驱动程序安装、系统启动等。

应用程序日志:包含应用程序或系统程序记录的事件,如应用程序安装、运行错误等。

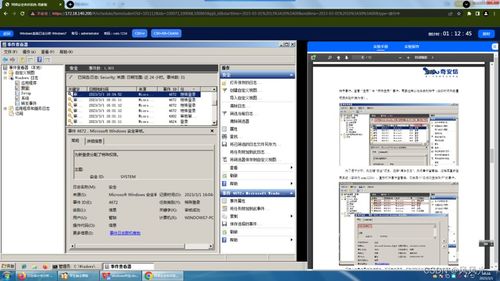

安全日志:记录系统的安全审计事件,如用户登录、文件访问等。

以下是一些Widows系统日志分析的关键技巧:

了解日志类型:我们需要明确日志的类型,以便快速定位到相关事件。

关注关键事件ID:Widows事件日志中的事件ID具有不同的含义,关注关键事件ID可以帮助我们快速识别安全事件。

分析时间戳:时间戳可以帮助我们了解事件发生的顺序,有助于追踪攻击者的活动。

关联日志:将系统日志、应用程序日志和安全日志进行关联分析,可以更全面地了解事件背景。

以下是一些常用的Widows系统日志分析工具:

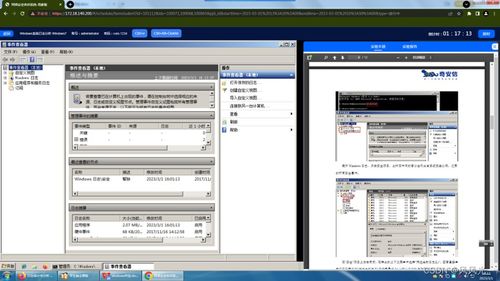

事件查看器(Eve Viewer):Widows自带的日志分析工具,可以查看、分析和管理系统日志。

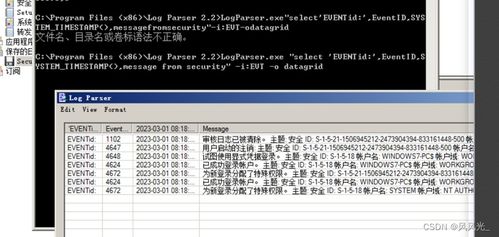

Log Parser:微软推出的日志分析工具,支持多种日志格式,功能强大。

ELK Sack:Elasicsearch、Logsash和Kibaa的组合,可以实现对大量日志数据的实时分析和可视化。

以下是一个利用Log Parser分析Widows系统日志的实战案例:

安装Log Parser:从微软官网下载Log Parser,并按照提示进行安装。

编写查询语句:根据分析需求,编写相应的Log Parser查询语句。

执行查询:在Log Parser中执行查询语句,查看分析结果。

结果分析:根据分析结果,判断是否存在安全威胁,并采取相应措施。

Widows系统日志分析是网络安全工作中不可或缺的一环。通过掌握关键技巧和常用工具,我们可以更好地保护系统安全,及时发现并应对潜在的安全威胁。在实际工作中,我们需要不断积累经验,提高日志分析能力,为网络安全保驾护航。

Widows系统日志分析、日志类型、事件ID、Log Parser、ELK Sack、网络安全